Antywirus

Trendy cyberatakowe: Raport w połowie roku Check Point 2022

Wojna na Ukrainie zdominowała nagłówki w pierwszej połowie 2022 r. I możemy mieć tylko nadzieję,...

Realizacja wizji DevOps w systemach wbudowanych

Rynki wymagają coraz bardziej złożonych systemów i szybszych cykli rozwojowych. Tymczasem brakuje...

Podręcznik inżynierii społecznej: jak podjąć właściwe działanie

Celem tego podręcznika jest wprowadzenie inżynierii społecznej i jej ryzyka każdemu pracownikowi...

Twoja droga do zerowego zaufania

W świecie biznesu bez obwodów i zdominowanych przez zdalną pracę, znalezienie równowagi między...

12 kroków dla silniejszej ochrony oprogramowania ransomware

W ciągu ostatnich kilku lat podpisaliśmy setki MSP. Lubimy zapytać każdego nowego klienta, dlaczego...

Ucieczka z labiryntem ransomware

Ransomware to stale ewoluująca forma złośliwego oprogramowania zaprojektowana do kradzieży danych...

Cyberprzestępczość infografika

Pobierz tę infografika, aby zobaczyć, jak możesz chronić siebie i swoją firmę przed ryzykiem cyberataku,...

Budowanie ofert bezpieczeństwa MSP

Jako zarządzany dostawca usług (MSP), Twoi klienci już oczekują, że zapewnią bezpieczeństwo ich...

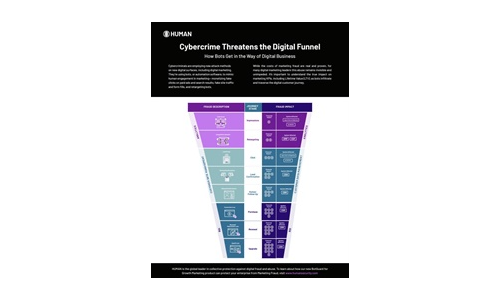

Cyberprzestępczość zagraża cyfrowemu lejowi

Cyberprzestępcy stosują nowe metody ataku na nowe powierzchnie cyfrowe, w tym marketing cyfrowy. Korzystają...

CIO Essential Wskazówki: krajobraz zagrożenia bezpieczeństwa CISO

Po roku, który przyczynił się do największej i najszybszej transformacji wzorców pracy w historii,...

Zarejestruj się w centrum publikacji Cyber Security Tech

Jako subskrybent będziesz otrzymywać powiadomienia i bezpłatny dostęp do naszej stale aktualizowanej biblioteki oficjalnych dokumentów, raportów analityków, studiów przypadku, seminariów internetowych i raportów dotyczących rozwiązań.