Zapobieganie utracie danych (DLP)

6 lekcji od Sase Innowators

Jak wiodące organizacje rozwijają się z Prisma Sase Przedsiębiorstwa tradycyjnie stosowały sprzętowe...

4 korzyści z eliminacji VPN

Korporacyjny obwód, jaki znasz, już nie istnieje. Virtual Private Network (VPN) luki są wszechobecne,...

Cloud Data Security 2023 Raport ESG, oddział TechTarget

„… Ponad połowa (59%) respondentów uważa, że ponad 30% wrażliwych danych ich organizacji...

Raport o przyjęciu w chmurze i ryzyko

Ostatnie prace z mandatu domowego dramatycznie zmieniły sposób życia i pracy. Organizacje stają się...

Trzy powody, aby przejść od Legacy DLP

Zmiana rozwiązania zapobiegania utracie danych (DLP) jest poważnym przejściem, które może wydawać...

Przewaga krawędzi

Zmniejsz koszty i popraw wydajność dzięki przetwarzaniu krawędzi. Przeczytaj przewagę krawędzi,...

Przegląd zapobiegania utratę danych CATO (DLP)

ATA jest najcenniejszym zasobem, jakie ma nowoczesne przedsiębiorstwo. Ewoluujący krajobraz zagrożenia...

Ostateczny przewodnik strategii cyberbezpieczeństwa e -mail

E -mail jest Twoim najważniejszym narzędziem biznesowym - i dzisiejszym najlepszym wektorem dostarczania...

Dostarczanie szybkich i bezpiecznych aplikacji przedsiębiorstwa

Przyjęcie modelu bezpieczeństwa Zero Trust - uwierzytelnianie i autoryzacja każdego żądania, urządzenia...

Niezbędny instruktaż: zapobiec przypadkowemu e-maile

Żadna organizacja nie jest odporna na błędy ludzkie w tym e-książce, przyjrzysz się bliżej naruszeniom...

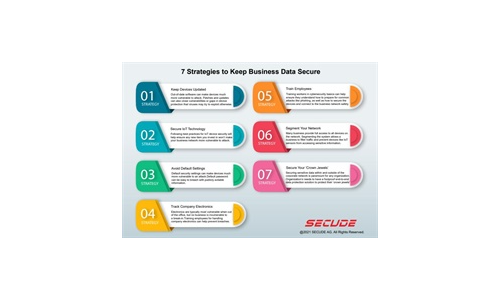

7 Strategie zapewnienia bezpieczeństwa danych biznesowych

Przeczytaj naszą prostą infografika, która nagłówka nagłówki siedem strategii zapewniających...

Twoja droga do zerowego zaufania

W świecie biznesu bez obwodów i zdominowanych przez zdalną pracę, znalezienie równowagi między...

Zarejestruj się w centrum publikacji Cyber Security Tech

Jako subskrybent będziesz otrzymywać powiadomienia i bezpłatny dostęp do naszej stale aktualizowanej biblioteki oficjalnych dokumentów, raportów analityków, studiów przypadku, seminariów internetowych i raportów dotyczących rozwiązań.